... je jedním z nejnavštěvovanějších tuzemských blogů zabývajících se IT a češtinami do programů a her. Pokud máte problém nejen

s počítačem pravděpodobně u mě naleznete řešení, případně si o něj napište. Zajímám se rovněž o herní průmysl a internet věcí - každý produkt pořádně prověřím. Přiblížíme si tvorbu webových prezentací a budeme cestovat po světě skrz Google Earth.

» Více informací

- Jak provést in-place upgrade na Windows 11 bez TPM 2.0

- Jak připojit PlayStation 3 gamepad k počítači a emulovat XBOX 360

- Poslouchejte česká rádia online z play.cz přímo ve Windows 8

- K čemu je DLNA a jak sdílet video a foto v celé domácnosti

- Topografické mapy AČR i katastrální mapy jsou volně přístupné

- Čeština pro Sony PlayMemories Home ke stažení (aktualizováno PMH 2.0)

- Miniaplikace na Plochu Windows: Rádio Samson v1.6.7

- Jak zapojit IDE disk na SATA desku?

- Jak vypnout Windows Defender a jeho upozornění ve Windows 10?

- Jak do staršího počítače osadit M.2 SSD disk?

Pokud vlastníte notebook VAIO, digitální fotoaparát nebo kameru Sony a používáte pro správu a třídění svých digitálních vzpomínek dodávanou aplikaci PlayMemories Home (dříve Picture Motion Browser), zajisté jste nedávno zaregistrovali dostupnost nové generace produktu.

Pokud vlastníte notebook VAIO, digitální fotoaparát nebo kameru Sony a používáte pro správu a třídění svých digitálních vzpomínek dodávanou aplikaci PlayMemories Home (dříve Picture Motion Browser), zajisté jste nedávno zaregistrovali dostupnost nové generace produktu.

Mezi největší novinky patrné na první pohled patří přepracované uživatelské rozhraní, které působí opět o chlup konzistentněji. Tím to neskončilo a nově se v programu objevila podpora DLNA. Své fotografie a videa tak můžete sdílet do ostatních zařízení ve vaší domácí síti, aniž byste museli používat pro zprovoznění DLNA serveru další aplikaci.

Protože se hodně změn odehrálo také pod kapotou, a to nemám na mysli pouze přidání nativní podpory Windows 8.x, bylo potřeba upravit též stávající češtinu. Chvíli to sice trvalo, ale nyní si můžete za přispění tuzemského zastoupení Sony stáhnout češtinu pro nejnovější verzi PlayMemories Home z mého webu a později též ze serveru češtiny.cz.

Poklidný zbytek roku a úspěšný start do nového roku plného osobních i pracovních úspěchů…

Vám přeje Buchtič aka Plzeňský průvodce

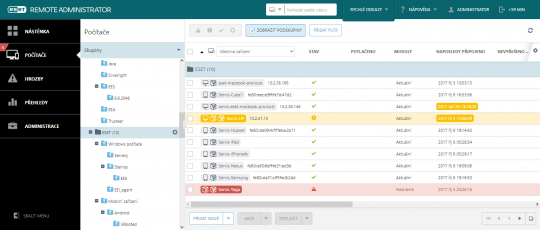

Používáte ke správě firemní sítě a bezpečnostních produktů nástroj ESET Remote Administrator, ale máte vysvícený monitor nebo se jen prostě nechcete dívat na šedo-bílou a rádi byste si projasnili den? Žádný problém, máte-li elementární zkušenosti s úpravou HTML a CSS. Stačí upravit zdrojové soubory webové aplikace, které naleznete v úložišti webového serveru Apache Tomcat. V případě, že ERA provozujete na Windows, pak hledejte ve složce:

C:\Program Files (x86)\Apache Software Foundation\Tomcat 7.0\webapps\era\webconsolev případě virtuální appliance/Linuxu se podívejte do složky:

/var/lib/tomcat/webapps/

Následně najděte soubory nazev.cache.html a otevřete si je v textovém editoru. Od této chvíle už jen záleží na vaší fantazii a potřebách. Níže přikládám seznam několika základních tříd jednotlivých prvků konzole, jejichž barvu pozadí nebo textu byste patrně chtěli změnit:

.era_header /* záhlaví konzole */

.era_header .client_area .search /* vyhledávání v horní části */

.era_header .client_area .top_bar_quick_links /* rozbalovací menu Rychlé odkazy */

.era_nav_panel /* boční hlavní panel*/

.era_nav_panel .navigation a /* prvky na hlavním panelu */

.tree /* seznam skupin */

Výsledek může po chvíli experimentování vypadat například takto:

Přeji hodně zábavy při úpravách. A věděli jste, že si do záhlaví konzole můžete nahrát vlastní logo?

Pracujete na více počítačích, používáte souborový manažer Total Commander a nebaví vás konfigurovat každou instanci samostatně? Chtěli byste konfiguraci programu včetně všech FTP účtů synchronizovat napříč zařízeními? Žádný problém. Stávající konfigurační soubory ze složky %APPDATA%\GHISLER\ nahrajte do svého cloudu, například na OneDrive, Dropboxu nebo Google Drive, a následně proveďte drobný zásah v registru Windows. Pokračovat ve čtení článku »

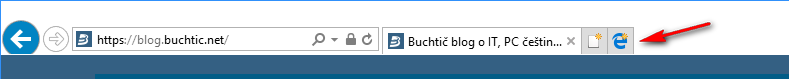

Microsoft se neustále snaží tlačit uživatele k používání prohlížeče Microsoft Edge. S příchodem aktualizace označené jako Creators Update propašoval do Internet Exploreru tlačítko pro rychlé spuštění MS Edge.

Pokud vás toto tlačítko irituje, mám pro vás dobrou zprávu. Můžete se ho níže uvedeným způsobem zbavit. Pokračovat ve čtení článku »

Těžko tomu věřit, ale Java a .NET svět jsou kompatibilní. Proto se dnes naučíme konvertovat Java KeyStore (JKS) na .pfx a opačně.

Konverzi existujícího certifikátu do Java KeyStore využijete v případě, kdy vaše aplikace běží na webovém serveru Apache Tomcat, a chcete na něj nasadit certifikát vydaný důvěryhodnou certifikační autoritou.

keytool -importkeystore -srckeystore <cesta k certifikátu> -srcstorepass <heslo k certifikátu> -srcstoretype pkcs12 -destkeystore <cesta k výslednému .jks> -deststoretype JKS -deststorepass <heslo k výslednému JKS>

Pokud máte k dispozici pouze Java KeyStore, můžete z něj vydolovat certifikát níže uvedeným příkazem:

keytool -importkeystore -srckeystore <cesta k .jks> -srcstoretype JKS -srcstorepass <heslo k JKS> -destkeystore <cesta k .pfx> -deststoretype PKCS12 -deststorepass <heslo k výslednému certifikátu>

Poznámka: Certifikát od Let’s Encrypt se vám nepodaří převést. Vydaný certifikát není opatřen heslem a keytool neumožňuje konverzi takových úložišť. Pomocí níže uvedeného příkazu si nejprve vytvořte nový certifikát a nastavte mu heslo.

openssl pkcs12 -export -in <certifikat .pem> -inkey <privatni klic.pem> -out <vysledny certifikat.p12> -name tomcat -CAfile <retezec certifikatu.pem> -caname tomcat

Následně již můžete certifikát vydaný autoritou Let’s Encrypt převést do Java KeyStore.

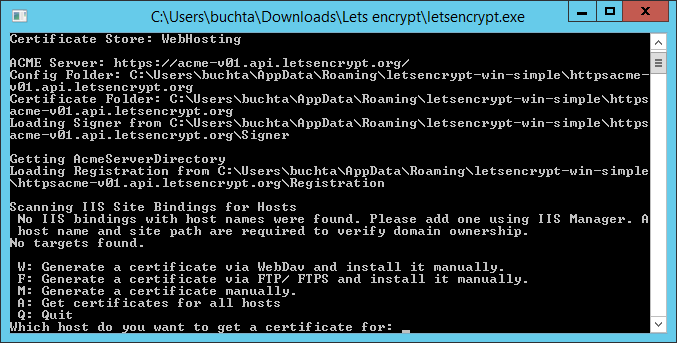

Let’s encryp je populární certifikační autorita, protože vydává SSL certifikáty zcela zdarma. Oficiální klient je výhradně pro linuxové distribuce, ale snadno jej můžete získat také na Windows Serveru. Potřebujete k tomu jen Internet Information Services (IIS) a chvilku času.

- Stáhněte si Let’s encrypt-win-simple

- Rozbalte a z spusťte binárku letsencrypt.exe

- Při prvotním spuštění budete vyzváni k zadání e-mailové adresy

- Dále si vyberte možnost, která vyhovuje vašim potřebám. V tomto návodu si ukážeme jak certifikát získat pro další použití, proto zadejte M pro manuální vygenerování.

- Zadejte URL, pro kterou chcete certifikát vystavit

- V dalším kroku zadejte cestu ke složce, kde se nachází kořen webového serveru. V případě IIS je to standardně C:\inetpub\wwwroot

- Následně vyčekejte na dokončení. V průběhu procesu dojde k vytvoření složky .well-known a vzdálená strana (CA Let’s encrypt) ověří dostupnost vygenerových souborů.

- Protože platnost certifikátu je pouze na 3 měsíce, nástroj vám nabídne vytvoření úlohy na pravidelné generování v Plánovači Windows

- Po dokončení naleznete ve složce

C:\Users\<%uživatel%>\AppData\Roaming\letsencrypt-win-simple\httpsacme-v01.api.letsencrypt.orgsamotný certifikát ve formátu .pfx, privátní klíč, řetězec (chain) certifikátů i certifikační autoritu ve formátu .der

Povolení stahování souborů bez přípony na IIS

Let’s encrypt-win-simple ve složce .well-known vytvoří soubory bez přípony. Protože IIS standardně nepovoluje stahování souborů bez přípony, ověření pravosti domény se nepodaří. Pro povolení v rootu webového serveru (standardně C:\inetpub\wwwroot) vytvořte soubor web.config a vložte do něj následující obsah:

<?xml version="1.0" encoding="UTF-8"?>

<configuration>

<system.webServer>

<staticContent>

<mimeMap fileExtension="*" mimeType="application/octet-stream" />

</staticContent>

</system.webServer>

</configuration>

Docela snadné, že? Teď už certifikát můžete nahrát do vlastní aplikace a následně jen nezapomenout vyměnit ho každé tři měsíce. V případě potřeby si můžete získaný certifikát převést do Java KeyStore (JKS), abyste jej mohli importovat do webového serveru Apache Tomcat.

Pokud se staráte o Windows server a ukládáte na něj data, měli byste znát File Server Resource Manager / Správce prostředků souborového serveru. Jedná se o volitelnou komponentu serverového operačního systému, prostřednictvím které můžete monitorovat kdo manipuluje se soubory, ale také blokovat jejich vytváření.

Šifrovací havěť (ransomware) funguje tak, že nejprve vytvoří kopii souboru s pozměněnou koncovkou (.ctbl, .locky, .crypt, .crysis, atp.). Vytvořenou kopii zašifruje a původní soubor smaže. Tohoto chování můžete využít a činnost ransomware pomocí FSRM zastavit již v samotném začátku – pokusu o vytvoření kopie. Je to skutečně jednoduché, potřebujete jen seznam známých přípon a jedno pravidlo. Pokračovat ve čtení článku »

- Jak na Synology DSM rozjet macvlan síť pro Docker kontejnery

- PF 2026

- Jak provést in-place upgrade na Windows 11 bez TPM 2.0

- PF 2025

- Jak hladce vyměnit ESET za Microsoft Defender pro firmy (365)?

- PF 2024

- Jak změnit vyzvánění v Microsoft Teams?

- Jak provozovat UniFi Network Application na Windows za použití bezplatného doplňku Java?

- Automatická konfigurace poštovní schránky nejen na Postfixu

- Jak bezpečněji na multihosting a zabránit rozšíření případné infiltrace